Trojan mirati alla criptoCurrency degli utenti mobili - sotto la minaccia degli utenti iPhone e Android

Le applicazioni di Trojan sono nascoste negli aggressori modificati dalle versioni di popolari criptococheries

La società "Doctor Web" ha avvisato la distribuzione dei programmi Trojan creati per il crittocurrency THEFT tra i proprietari di dispositivi mobili.

Applicazioni malintenzionate Rapisci frasi di semi segrete, che sono necessarie per accedere a criptococheries. Secondo gli esperti, gli utenti di dispositivi basati su Android e smartphone Apple basati su IOS sono soggetti a rischi.

Le applicazioni di Trojan rilevate sono nascoste nelle versioni modificate dalle versioni di popolari criptococheries. Attualmente, gli esperti hanno rintracciato casi di creazione di codice dannoso in copie di tali applicazioni come imtoken, metamask, bitpie e boxepocket, ma questa lista può essere più ampia.

Le famose modifiche di minacce identificate sono definite da Dr.Web come Trojan di Android.Coinsteal Familys e iPhoneos.Coinsteal. Tra questi - Android.Coinsteal.7, Android.Coinsteal.8, Android.Coinsteal.10, iphoneos.coinsteal.1, iphoneos.coinsteal.2, iphoneos.coinsteal.3 e altri.

Le versioni di Trojan di criptoCochoserie sono distribuite attraverso siti dannosi che copiano l'aspetto e la funzionalità delle risorse Web originali dei rispettivi progetti. Gli indirizzi di tali siti sono anche il più vicino possibile al presente.

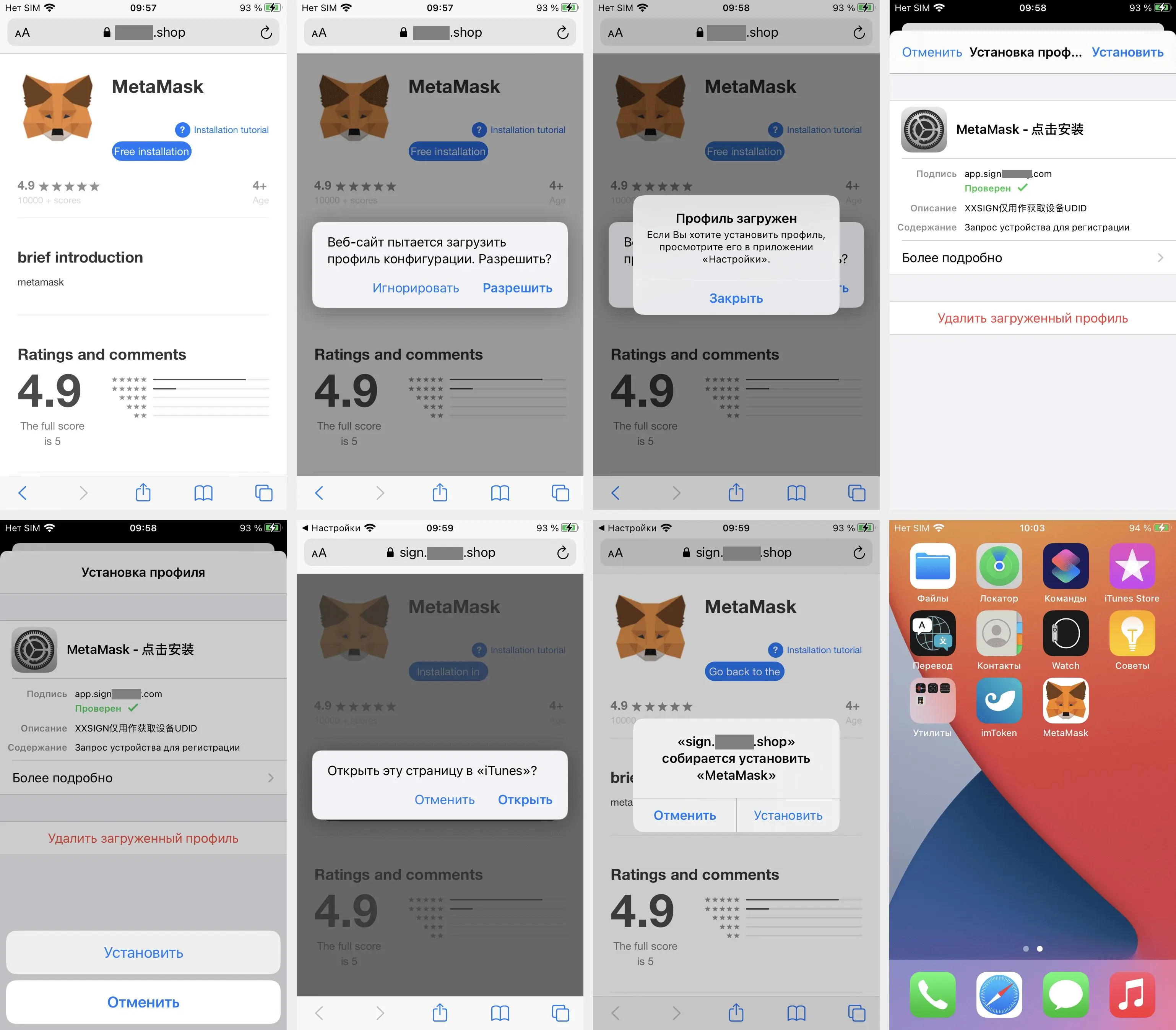

A seconda del tipo di dispositivo da cui vengono visitati i siti falsi, gli utenti sono invitati a scaricare e installare una versione portafoglio per la piattaforma corrispondente - Android o IOS. Il caricamento delle versioni Android di Trojan si verifica più spesso direttamente dalla risorsa dannosa visitata. Allo stesso tempo, i proprietari dei dispositivi iOS sono solitamente reindirizzati in un altro sito, progettato nello stile della Directory Apple Apple.

Nonostante sia in entrambi i sistemi operativi, l'installazione di fonti di terze parti è disabilitata o non fornita, è ancora possibile. Quindi, sui dispositivi Android, questo è sufficiente per includere l'opzione necessaria nelle impostazioni del sistema. E nel caso di dispositivi Apple, i truffatori utilizzano il meccanismo di installazione tramite profili di configurazione speciali e profili di provisioning (profili di provisioning). Allo stesso tempo, non è necessario per l'installazione, un jailbreak è stato eseguito sul dispositivo.

Dal momento che i Troyans sono copie di queste applicazioni con modifiche minime, lavorano allo stesso modo degli originali, e su segni esterni per distinguerli l'uno dall'altro quasi impossibile.