Im BIOS von Millionen von Dell-Computern fanden Schwachstellen, um einen beliebigen Code auszuführen

In dem BIOS von Computern, Dell, Dell, Inspiron, Vostro, XPS und Alienware-Serie fanden fünf neue Schwachstellen, deren Betrieb die Ausführung eines beliebigen Codes ermöglicht.

Schwachstellen erhielt CVE-2022-24415, CVE-2022-24416, CVE-2022-24419, CVE-2022-24419, CVE-2022-24419, CVE-2022-24420 und CVE-2022-24421. Sie wurden auf 8,2 Punkte von 10 möglichen CVSS-Waagen geschätzt.

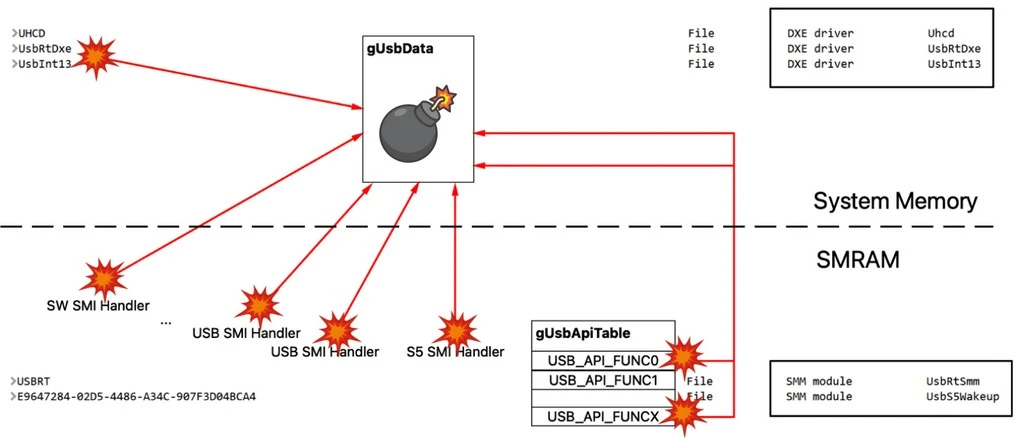

Schwachstellen sind mit einer falschen Überprüfung der Eingabedaten verbunden, beeinflussen den Betrieb des Systemverwaltungsmodus-Firmware, mit dem ein autorisierter Angreifer die Unterbrechung einer Operation verwendet, um einen beliebigen Code auszuführen.

Der SMM-Modus ist so konzipiert, dass er die systemweiten Funktionen testet, z. B. Stromverwaltung und Hardware, Wärmeenergieüberwachung usw. Bei Durchführung eines dieser Funktionen erfolgt ein nicht versprochener Interrupt-Betrieb (SMI), der den installierten BIOS-SMM-Code ausführt . Der SMM-Code wird auf höchstem Niveau der Berechtigungen durchgeführt, mit denen Sie einen schädlichen Code implementieren können.

Schwachstellen entdeckten Experten von Binary. Nach ihnen können Lösungen zur Fernüberprüfung von Geräten nicht anfälligen Systemen aufgrund konstruktiver Einschränkungen der Sichtbarkeit der Firmware identifiziert werden.

In weniger als einem Jahr ergab Binarly 42 Schwachstellen einer hohen Schwere im UEFI-Firmware-Ökosystem.

Dell empfiehlt, dass Benutzer das BIOS auf ihren Geräten aktualisieren.